Xoilac TV, xôi lạc tv trực tiếp bóng đá hôm nay, link xôi lạc tv HD

Xoilac TV - Xôi lạc tv trực tiếp bóng đá hôm nay có tốc độ ổn định mang lại cảm giác chân thật cho khán giả. Link xem bóng đá Xoilac hoàn toàn miễn phí giúp người xem tận hưởng niềm vui trong các trận đấu bóng đá.

Link xem bóng đá Xoilac cập nhật ngày 19-04-2024

Hàng nghìn trận đấu kịch tính và rất nhiều tính năng độc quyền hấp dẫn đang chờ bạn trải nghiệm tại Xoilac TV trực tiếp bóng đá hôm nay. Đừng chần chờ gì nữa hãy khám phá xem bong da truc tiep Xoilac 7 TV ngay.

Nền tảng Xôi Lạc TV trực tiếp bóng đá hôm nay đã trở thành một phần thiết yếu trong cuộc sống thường nhật của những người thích môn thể thao bóng đá. Với Xôi Lạc TV trực tiếp bóng đá hôm nay việc cung cấp thông tin bóng đá, phát sóng trực tuyến các trận đấu và tạo cơ hội giao lưu trong cộng đồng người hâm mộ chính là một niềm tự hào, một trách nhiệm cao cả.

Hãy cùng chúng tôi khám phá nền tảng Xoilac TV một cách chi tiết nhất trong bài viết dưới đây.

Tổng quan về Xôi Lạc TV - website trực tiếp bóng đá hàng đầu hiện nay

Tổng quan về Xôi Lạc TV - website trực tiếp bóng đá hàng đầu hiện nay

Xôi Lạc TV trực tiếp bóng đá hôm nay là trang web chuyên về phát sóng trực tuyến bóng đá. Đầu năm 2020, nhận thấy tiềm năng phát triển vượt bậc của lĩnh vực xem bong da trực tuyến cũng như nhu cầu của người hâm mộ ngày càng tăng cao, ban quản trị của Xoilac TV đã chính thức cho ra mắt trang web này.

Không chạy theo số đông, chúng tôi chọn cho mình một ngách phát triển hoàn toàn mới thời điểm đó chính là phát sóng trực tuyến bóng đá, thay vì phát sóng trực tuyến thể thao. Tất cả mọi nguồn lực từ tài chính, nhân lực đến các mối quan hệ đều được vận dụng trong việc xây dựng và phát triển trang web.

Nhờ vậy mà chỉ sau 3 năm không dài không ngắn, Xôi Lạc TV trực tiếp bóng đá hôm nay đã nhanh chóng phủ sóng thị trường bóng đá trực tuyến với lượt tiếp cận khán giả lên tới 90%. Giành được nhiều thành công lớn nhỏ và tích hợp thêm nhiều tính năng độc quyền hỗ trợ đa chiều cho người dùng dịch vụ như: Tin tức, xem kết quả bóng đá hôm nay thi đấu, top ghi bàn, bảng xếp hạng, xem tỷ số bóng đá..

Với sứ mệnh phục vụ khán giả Việt bằng cả tấm lòng và khao khát đưa bóng đá trực tuyến Việt Nam sánh ngang tầm với các nền tảng bóng đá trực tuyến thế giới, ban quản trị Xoilac TV đã đề ra mục tiêu phát triển trong 5 năm tới như sau:

-

Mục tiêu 1: Mở rộng đa dạng các giải đấu quốc tế, đặc biệt tập trung vào những giải đấu lớn của Châu Âu và Châu Mỹ. Bên cạnh đó, tiếp tục sát cánh cùng bóng đá Việt Nam trong những giải đấu trong nước và trên đấu trường quốc tế.

-

Mục tiêu 2: Không ngừng học hỏi và nâng cao chất lượng dịch vụ để đổi mới và hoàn thiện trải nghiệm của khán giả tại trang web.

-

Mục tiêu 3: Khắc phục những hạn chế còn tồn đọng như quảng cáo, đường link đôi khi bị quá tải, tin tức cập nhật còn chưa nhanh,...

Trực tiếp bóng đá Xôi Lạc TV cung cấp cho người xem những dịch vụ gì?

Trực tiếp bóng đá Xôi Lạc TV cung cấp cho người xem những dịch vụ gì?

Không để các bạn phải chờ đợi lâu nữa, Xoilac TV xem bóng đá trực tiếp hôm nay sẽ bật mí tất cả những dịch vụ tốt nhất và được đón chờ nhất trên nền tảng của chúng tôi.

Phát sóng trực tuyến 699 giải đấu hàng đầu thế giới

Là nền tảng phát sóng trực tuyến bóng đá nên dịch vụ đầu tiên mà chúng tôi muốn nhắc đến chính là không gian xem bóng đá gồm 699 giải đấu lớn nhất thế giới. Bạn không hề nghe nhầm đâu, chính xác là 699 giải đấu. Xoilac 7 tự tin khẳng định rằng chúng tôi là nhà phát sóng bóng đá trực tuyến lớn nhất Việt Nam.

Chi phí để mua bản quyền những giải đấu bóng đá thế giới tuy rất lớn, lên tới hàng chục triệu đô nhưng đổi lại Xoilac TV có thể cung cấp cho khán giả nhiều trận đấu mãn nhãn đỉnh cao và đáp ứng tối đa nhu cầu giải trí của các bạn.

Bạn chỉ cần mở điện thoại và truy cập trang web là ngay lập tức hàng nghìn trận đấu sẽ được hiển thị và chỉ mất 1s để click vào trận bạn muốn theo dõi.

Update liên tục thông tin các trận đấu trước giờ bóng lăn

Update liên tục thông tin các trận đấu trước và sau giờ bóng lăn

Việc nắm bắt thông tin các trận đấu trước giờ bóng lăn như giờ thi đấu, lịch thi đấu, địa điểm thi đấu,... rất quan trọng. Rất có thể bạn sẽ bỏ lỡ một trận cầu kinh điển của thế kỷ nếu nhớ sai những thông tin này.

Đừng quá lo lắng vì Xôi Lạc TV xem truc tiep bong da hom nay đã cập nhật sẵn lịch thi đấu từng trận của từng giải đấu quan trọng ngay trong trang chủ nền tảng. Chúng tôi cũng luôn gửi nhắc nhở vào từng tài khoản cá nhân về lịch phát sóng chi tiết các trận đấu nên bạn chỉ cần một chút để ý là sẽ thấy.

Cập nhật tin tức thế giới bóng đá hàng ngày

Cập nhật tin tức thế giới bóng đá hàng ngày qua bảng tin Xoilac

Nếu các trận đấu bóng đá là niềm đam mê cháy bỏng thì tin tức về thế giới bóng đá ngoài sân cỏ chính món ăn tinh thần của anh em trong giới điệu mộ. Tin tức trong lĩnh vực này được chia thành 2 mảng: Tin bài drama giật gân chuyên viết về chuyện đời tư của các cá nhân như cầu thủ, huấn luyện viên,.. và mảng thứ hai là tin tức cập nhật diễn biến, trạng thái của cầu thủ, đội bóng,..

Tại mục tin tức của Xôi Lạc TV trực tiếp bóng đá hôm nay, chúng tôi chỉ update những tin bài mảng thứ hai với mục đích là tạo ra giá trị cho cộng đồng yêu bóng đá. Qua những bài viết, người hâm mộ vừa có thể cập nhật nhanh sự thay đổi trong thế giới bóng đá vừa có thể nâng cao kiến thức của mình khi đứng dưới góc nhìn chuyên gia đọc các tin bài phân tích lối chơi, phong độ, tài năng của cầu thủ,..

Khả năng xem lại bóng đá các trận đấu đã qua, các highlights bóng đá nổi bật

Xôi Lạc TV trực tiếp bóng đá hôm nay đã từng rất trăn trở trong việc tìm ra giải pháp để những khán giả có công việc bận mải có thể xem lại các trận đấu đã qua ngay tại trang web. Thật may mắn với công nghệ hiện đại và sự quyết tâm từ đội ngũ kỹ thuật, tính năng phát lại đã được cài đặt thành công.

Tất cả những trận đấu bóng đá phát sóng trực tuyến trên Xoilac 6 TV đều sẽ được lưu lại để người xem có thể thưởng thức khi cần. Với những trận đấu hay, kịch tính và nhận về nhiều lượt tương tác, chúng tôi sẽ highlights tiêu đề thật nổi bật để đánh dấu như một cách đề xuất ngầm với người hâm mộ.

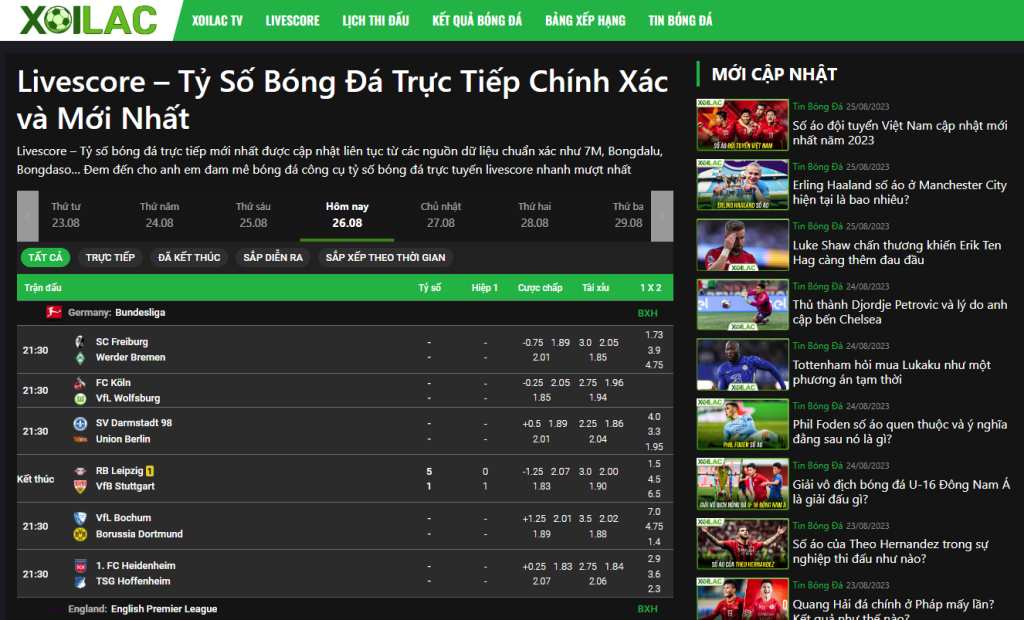

Tính năng Livescore

Tính năng Livescore độc quyền của nền tảng Xoilac 6 TV

Livescore là một tính năng hỗ trợ đa chiều cho người xem bong da online. Tuy tính năng này không mới với các nền tảng nước ngoài, nhưng tại thị trường Việt Nam Livescore thường bị lược bỏ vì tốn kém.

Với tham vọng phát triển để sánh tầm với thế giới, tất nhiên Xôi Lạc TV trực tiếp bóng đá hôm nay không thể bỏ qua tính năng này. Livescore của chúng tôi cho phép người xem cập nhật nhanh chóng và chính xác về tất cả những bàn thắng và diễn biến trận đấu cùng với tỷ lệ trong các giải đấu thể thao lớn nhỏ trên toàn thế giới.

Bạn không cần phải xem live trận đấu, chỉ cần mở Livescore trên thanh công cụ của Xoilac truc tiep, tỷ số các trận đối đầu ở khắp mọi nơi, tại mọi trận đấu bạn muốn xem đều sẽ nhanh chóng hiển thị trên màn ảnh nhỏ.

Những ưu điểm vượt trội của nền tảng Xôi Lạc TV so với các kênh trực tiếp bóng đá khác

Những ưu điểm vượt trội của nền tảng Xôi Lạc TV so với các kênh trực tiếp bóng đá

Giữa thị trường hàng trăm đối thủ cạnh tranh lớn mạnh, hàng nghìn trang web phát sóng trực tuyến như: Xem bong da Socolive TV, xem bong da Vebo TV,.. vậy đâu là ưu điểm vượt trội của Xôi Lạc TV trực tiếp bóng đá hôm nay? Đâu mới là lý do thực sự thúc đẩy người hâm mộ trao cú nhấp chuột cho đường link dẫn tới trang web?

Sở hữu các luồng trực tiếp bóng đá chất lượng cực cao

Xoilac7 TV sở hữu các luồng trực tiếp bóng đá chất lượng cực cao

Nếu bạn đang thắc mắc, trực tiếp bóng đá Xoilac 7 TV phát sóng nhiều giải đấu như vậy trong một năm thì chất lượng phát sóng liệu có được đảm bảo hay không thì chúng tôi xin được trả lời là có đảm bảo.

Thứ nhất, Xôi Lạc TV trực tiếp bóng đá hôm nay là một trang web lớn, chính thống và hoạt động hoàn toàn hợp pháp nên sẽ không rơi vào tình trạng đơ hay thậm chí bị sập như những nền tảng nhỏ lẻ.

Thứ hai, Xoilac TV đầu tư mạnh tay cho các thiết bị phát sóng trực tuyến (như máy quay, đường truyền,...) và nguồn nhân lực chất lượng cao vận hành nền tảng. Mỗi năm, chúng tôi đều cử người đi tham dự những lớp học nâng cao chuyên môn và kiểm tra máy móc định kỳ.

Nhờ vậy mà chất lượng hình ảnh và âm thanh mỗi buổi live đều rất trọn vẹn. Hình ảnh có độ phân giải cao, sắc nét đến từng góc quay. Bạn hoàn toàn có thể thấy rõ từng biểu cảm trên gương mặt của những cầu thủ đang thi đấu, hay tâm trạng của khán giả khi vô tình lọt vào máy quay.

Âm thanh qua bước xử lý loại bỏ tạp âm được trau chuốt tỉ mỉ đến độ chân thực và tự nhiên nhất. Từng tiếng hò reo cổ vũ trên khán đài, tiếng còi vang lên từ phía trọng tài đến tiếng bóng va đập mạnh vào khung thành, cũng sẽ đều được giữ trọn qua màn ảnh nhỏ.

Hợp tác cùng đội ngũ bình luận viên nổi tiếng, chuyên môn cao

Bình luận viên đóng một vai trò rất quan trọng trong mỗi trận đấu. Họ không chỉ là người dẫn dắt người xem qua từng diễn biến mà còn là người đẩy cảm xúc của khán giả lên đến cao nhất.

Vì vậy, Xôi Lạc TV trực tiếp bóng đá hôm nay đã liên hệ và hợp tác với những bình luận viên nổi tiếng trong giới cầu túc. Chúng tôi yêu cầu bình luận viên không chỉ có chuyên môn cao mà còn phải có một tinh thần sẵn sàng học hỏi cái mới và phản ứng nhanh chóng trước các tình huống bất ngờ trong bóng đá.

Thưởng thức trận đấu siêu mượt với đường truyền ổn định, tốc độ cao

Khi xem bóng đá trực tuyến trên nền tảng Xôi Lạc TV trực tiếp bóng đá hôm nay, bạn không cần bận tâm đến đường truyền. Vì chúng tôi đã trang bị một đường truyền chất lượng cao nhất, đảm bảo sự ổn định, tốc độ truyền cao và mượt mà trong suốt các trận đấu và giải đấu lớn dù trong nước hay quốc tế.

Xôi Lạc TV cập nhật tin tức nhanh chóng và chính xác nhất

Tin tức về phong độ, chấn thương của các cầu thủ; tin chuyển nhượng câu lạc bộ hay tin chiêu mộ huấn luyện của các câu lạc bộ bóng đá có sức hút rất lớn đối với giới điệu mộ. Đơn giản là vì những thông tin tưởng chừng như giải trí này đôi khi ảnh hưởng trực tiếp đến kết quả một trận đấu.

Xôi Lạc TV trực tiếp bóng đá hôm nay luôn cập nhật tin tức một cách nhanh chóng và chính xác nhất. Chúng tôi đề cao sự thật nên nguồn tin phải uy tín và có sức ảnh hưởng trong thế giới bóng đá.

Bên cạnh đó, trước mỗi trận đấu quan trọng, chuyên gia của Xoilac TV sẽ lên bài phân tích chiến thuật hai đội bóng và qua đó nhận định trước kết quả thi đấu.

Phát sóng bóng đá trực tuyến hoàn toàn miễn phí

Hàng trăm giải đấu quốc tế được Xoilac phát sóng trực tuyến hoàn toàn miễn phí

Như đã nhắc đến ở phần đầu, sứ mệnh của Xôi Lạc TV trực tiếp bóng đá hôm nay, là mang bóng đá đến với tất cả những người có đam mê bộ môn thể thao này, thông qua phát sóng trực tuyến. Vậy nên, chúng tôi đảm bảo hoàn toàn miễn phí tất cả các dịch vụ trên nền tảng đối với khán giả Việt.

Trang web hy vọng rằng với sự giải phóng về mặt chi phí, thời gian và địa điểm trên Xoilac truc tiep bong da, người yêu trái bóng trên cả nước sẽ được cháy hết mình với đam mê và nhiệt huyết.

Xoilac TV bảo mật dữ liệu và thông tin người dùng

Vấn đề bảo mật tưởng như không liên quan nhưng thực tế rất quan trọng. Hiểu được điều này nên ngay từ đầu, Xôi Lạc TV trực tiếp bóng đá hôm nay đã mời các chuyên gia bảo mật hàng đầu chuyên ngành về thiết kế và xây dựng một hệ thống tường lửa ba lớp.

Tường lửa là bức ngăn cách dữ liệu và thông tin cá nhân của khán giả Xoilac TV khỏi sự tấn công của tin tặc. Đối với câu hỏi “Xoilac TV có đang ngầm thu thập dữ liệu cá nhân khách hàng hay không?” thì chúng tôi xin đưa ra câu trả lời là không.

Như mọi người đều thấy, trang web không hề yêu cầu bất kỳ một khán giả nào đăng ký tài khoản cá nhân hay cung cấp thông tin khi truy cập và sử dụng dịch vụ. Đối với những bạn có nguyện vọng đăng ký tài khoản, Xôi Lạc TV trực tiếp bóng đá hôm nay chỉ yêu cầu điền một số thông tin cá nhân đơn giản theo đúng pháp luật.

Chúng tôi hoàn toàn tôn trọng quyền riêng tư của người hâm mộ. Vì vậy hãy cứ yên tâm sử dụng dịch vụ bạn muốn tại trang web, vấn đề bảo vệ bạn khỏi kẻ xấu đã có chuyên viên IT của Xoilac TV lo.

Đội ngũ chăm sóc khách hàng Xoilac TV hỗ trợ 24/7

Đội ngũ chăm sóc khách hàng Xoilac TV hỗ trợ 24/7

Với một tinh thần luôn luôn cầu tiến và hướng đến sự hoàn thiện, Xôi Lạc TV trực tiếp bóng đá hôm nay lập ra đội ngũ chăm sóc khách hàng, với mục đích lắng nghe những góp ý xây dựng và giải đáp những thắc mắc của mọi người trong quá trình sử dụng dịch vụ.

Đội ngũ chăm sóc khách hàng Xoilac TV hỗ trợ người hâm mộ 24/7, luôn sẵn sàng phục vụ bạn khi cần. Để liên hệ với chúng tôi, bạn hãy sử dụng một trong những cách thức sau đây:

-

Điện thoại: 09187634188

-

Email Xoilac: [email protected]

-

Địa chỉ trụ sở Xoilac: 32/11 Âu Cơ, Phường 9, Tân Bình, Thành phố Hồ Chí Minh

Xem bóng đá trực tuyến Xoilac4 TV nói không với quảng cáo

Trên thị trường Việt Nam nói riêng, 100% các nền tảng phát sóng trực tuyến thể thao đều nhận chạy quảng cáo vì quảng cáo đem đến nguồn thu nhập chủ lực, thường xuyên, đều đặn và rất lớn cho chủ trang web.

Xôi Lạc TV trực tiếp bóng đá hôm nay không thu phí người hâm mộ khi sử dụng dịch vụ trên nền tảng nên nhận book quảng cáo là việc tất yếu chúng tôi phải làm để tạo ra một nguồn thu nhập thụ động gồng gánh các hoạt động của nền tảng. Tuy nhiên, Xoilac TV chỉ dừng những booking banner trên trang chủ, nói không với booking xuất hiện giữa các trận đấu bóng đá.

Ban quản trị Xoilac TV đều từng là những người hâm mộ rong ruổi trên nhiều nền tảng phát sóng trực tuyến khác nhau để xem trận đấu yêu thích nên hơn ai hết chúng tôi thấu hiểu sự hụt hẫng về mặt cảm xúc, đôi khi là bực tức khi bị quảng cáo cắt ngang trận đấu. Vì vậy, khán giả hãy cứ yên tâm trải nghiệm những trận đấu bóng đá kịch tính, hấp dẫn nhất, còn quảng cáo cứ để chúng tôi lo.

Hy vọng rằng người hâm mộ sẽ hiểu, thông cảm cho Xôi Lạc TV trực tiếp bóng đá hôm nay và tiếp tục tận hưởng những giải đấu trong và ngoài nước trực tuyến tại trang web.

Những giải đấu bóng đá chuyên nghiệp đang được phát sóng trực tuyến trên Xôi Lạc TV

Có 699 giải đấu đang được phát sóng trực tuyến tại trang web Xôi Lạc TV trực tiếp bóng đá hôm nay nhưng trong bài viết này chúng tôi chỉ điểm qua một số giải đấu lớn nhất thuộc 3 Châu Lục: Châu Âu, Châu Á và Châu Mỹ.

Các giải đấu quốc tế lớn diễn ra tại Châu Âu và Châu Mỹ

Xoilac TV với bóng đá World Cup các mùa giải

Bóng đá Châu Âu và Châu Mỹ là một thế giới thực sự khác biệt, luôn khiến người ta phải sục sôi với những kỳ tích kinh điển và đồng thời cũng là cái nôi sinh ra thiên tài bóng đá như: Messi, Neymar, Ronaldo, Kylian Mbappe, Benzema,...

Mở đầu các giải đấu quốc tế là World Cup - giải đấu danh giá nhất thế giới. World Cup tổ chức 4 năm một lần dưới sự chỉ đạo của Liên đoàn Bóng đá Quốc tế (FIFA). Đấu trường có sự góp mặt hàng trăm đội bóng lớn mạnh đến từ nhiều quốc gia trên toàn thế giới và chọn ra 48 đội mạnh nhất để bước vào vòng chung kết. Khán giả xem trực tiếp bóng đá hôm nay world cup tất cả các các trận đấu trong khuôn khổ giải đấu tại Xoilac 6 TV.

UEFA European Championship hay Euro là giải đấu danh giá nhất lục địa Châu Âu. Euro được tổ chức lần đầu vào năm 1960 và diễn ra 4 năm một lần. Giải đấu có sự góp mặt của 55 đội bóng vòng loại và 24 đội tại vòng chung kết. Tất cả các trận đấu thuộc khuôn khổ Euro đều được phát sóng trực tuyến trên nền tảng Xoilac TV.

Copa America - cúp bóng đá Nam Mỹ là giải đấu nhận được nhiều sự quan tâm nhất của khán giả Việt tại châu lục Châu Mỹ. Copa America tổ chức thường niên với sự góp mặt của 10 đội bóng lớn. Argentina - đội bóng của siêu sao thế giới Messi đang là đương kim vô địch của cúp bóng đá Nam Mỹ.

Các giải vô địch Châu Á cực kỳ hấp dẫn

Các giải vô địch Châu Á cực kỳ hấp dẫn thuộc nền tảng bóng đá trực tuyến Xoilac

Bóng đá Châu Á tuy không đẳng cấp như bóng đá bên kia bán cầu nhưng luôn tạo cho người hâm mộ sự thân thuộc. Những giải đấu hấp dẫn nhất có thể kể đến như: U23 Châu Á, Cúp bóng đá Châu Á, Seagame,..

Trong đó, U23 Châu Á là giải đấu liên tục nhận được sự quan tâm nhiệt tình từ phía khán giả Việt Nam. Mỗi mùa giao tranh, Xôi Lạc TV trực tiếp bóng đá hôm nay nhận về hàng triệu lượt truy cập mỗi ngày. U23 Châu Á tổ chức 2 năm một lần với sự giao tranh của 16 đội bóng lớn trong khu vực. Vào 2018 dưới thời huấn luyện viên Park Hang Seo, đội tuyển Việt Nam tự hào là á quân giải đấu.

Xoilac TV luôn đồng hành cùng bóng đá Việt Nam trên mọi đấu trường từ trong nước ra thế giới

Xoilac TV đồng hành cùng U23 Việt Nam trong trận gặp Pakistan

Nền tảng bóng đá của người Việt dành cho người Việt nên Xôi Lạc TV xem bóng đá truc tuyen chat luong cao luôn chú trọng đồng hành cùng xem bóng đá việt nam trên mọi đấu trường từ trong nước ra thế giới.

V League 1 - giải đấu vô địch quốc gia Việt Nam, top 20 những giải đấu lớn nhất Châu Á được tổ chức thường niên từ năm 1980. V League 1 có sự góp mặt của 14 đội bóng lớn đến từ các tỉnh thành phố khác nhau. Đương kim vô địch V League 1 mùa giải 2023 là Công an Hà Nội.

Top các bình luận viên được yêu thích hàng đầu tại nền tảng Xoilac TV

Những bình luận của trang web Xôi Lạc TV trực tiếp bóng đá hôm nay đều là những người nổi tiếng trong giới, có kiến thức chuyên môn cao, vững nền tảng và thường xuyên xuất hiện trên các kênh sóng truyền hình các nhà đài lớn như VTV Sport, VTV3,..

Hãy cùng chúng tôi tìm hiểu xem đâu mới thực sự là top 5 bình luận viên được khán giả yêu thích nhất trên nền tảng Xoilac TV.

BLV Lưu Cương

Với những fan bóng đá thực thụ thì cái tên Lưu Cương chắc chắn đã quá quen thuộc bởi độ phủ sóng của anh trên khắp các nền tảng là quá lớn. Bắt đầu vào nghề từ năm 2000 và mất 5 năm để trở thành bình luận viên chính thức của mùa giải World Cup 2006, kiến thức chuyên môn của bình luận viên Lưu Cương là điều chúng ta không thể phủ nhận.

BLV Nhất Ngọc

Bình luận viên Nhất Ngọc nổi tiếng với lối dẫn dắt hài hước và rất duyên. Trong mỗi mùa giải bóng đá, anh luôn có một phong cách rất ấn tượng và để lại nhiều dấu ấn trong lòng khán giả. Nhất Ngọc có nhiều câu nói để đời, những bình luận so sánh khiến người xem phải cười ra nước mắt.

Trên các trang mạng xã hội như Facebook, Tiktok,.. có không ít topic, diễn đàn hay group lập ra chỉ để "soi" và chế bình luận viên Nhất Ngọc.

BLV Huy Biên

Bình luận Huy Biên là một người rất là đa năng, là phóng viên thời sự quốc tế, phóng viên thể thao, nhà văn nhưng anh được biết đến nhiều hơn trong vai trò của một bình luận viên bóng đá hàng đầu của Việt Nam.

Huy Biên chỉ thực sự ghi dấu ấn với khán giả trong giải đấu Serie A (bóng đá Ý). Anh luôn xuất hiện trước mắt khán giả với sự chỉn chu trong cách ăn mặc với những bình luận và phát ngôn rất phóng khoáng.

BLV Vũ Đình Bắc

Bình luận viên Vũ Đình Bắc có thể là một cái tên còn mới với khán giả Việt Nam. Anh hợp tác với Xôi Lạc TV trực tiếp bóng đá hôm nay chưa lâu nhưng nhanh chóng nhận được sự yêu thích của nhiều người hâm mộ.

Sở hữu một giọng nói trầm ấm, kiến thức chuyên môn vững vàng và tinh thần ham học hỏi, Đình Bắc gây ấn tượng lớn với khán giả bởi sự nhiệt huyết của tuổi trẻ. Mỗi buổi lên sóng, anh luôn tương tác với khán giả rất nhiệt tình và dẫn dắt diễn biến trận đấu tốt.

BLV Quang Hùng

Bình luận viên Quang Hùng nổi tiếng là một người luôn giữ cái đầu lạnh trong những tình huống khẩn cấp. Quang Hùng thường được Xôi Lạc TV xem truyền hình trực tiếp bóng đá hôm nay giao trọng trách trong các buổi phát sóng trực tuyến trận đấu lớn - cuộc gặp gỡ của hai đội bóng ngang tài ngang sức.

Sự chuyên nghiệp của bình luận viên Quang Hùng sẽ được phô bày hết sức rõ nét với các tình huống tranh chấp nảy lửa, những pha kiến tạo ngẫu hứng hay ghi bàn đầy bất ngờ,...

Link phát sóng trực tuyến bóng đá nền tảng Xoilac TV lấy từ đâu?

Nguồn gốc của Link phát sóng trực tuyến bóng đá nền tảng Xoilac TV

Xôi Lạc xem bóng đá TV đã mua bản quyền 699 giải đấu và đồng hành cùng nhiều nhà đài quốc tế lớn nên link xem trực tiếp bóng đá được chúng tôi cập nhật từ đa dạng các nguồn uy tín khác nhau.

Mỗi trận đấu phát sóng trên nền tảng đều được chuẩn bị ít nhất 3 đường link xem bóng đá dự phòng và một đường link truy cập chính thức. Do đó, khán giả không bao giờ gặp tình trạng mất link hay bị đẩy ra khi quá tải.

Từ đài truyền hình Việt Nam

Đối với những giải đấu trong nước như V League 1, V League 2, U19,.. Xôi Lạc TV trực tiếp bóng đá hôm nay sẽ lấy trực tiếp từ phía đài truyền hình Việt Nam và một số nhà đài lớn như: VOV, xem bóng đá trực tiếp vtv: xem vtv3 trực tiếp bóng đá hôm nay, xem trực tiếp bóng đá vtv6, xem bóng đá trực tiếp vtv2, xem bóng đá trực tiếp vtv5,..

Bằng cách đưa đường link trực tiếp từ đài truyền hình Việt Nam vào nền tảng, Xoilac TV vừa đóng vai trò là cầu nối giữa bóng đá trong nước với bạn bè quốc tế, công dân Việt Nam đang sinh sống tại nước ngoài vừa đảm bảo tính bảo mật và an toàn cho người hâm mộ.

Hợp tác với các kênh bóng đá kỹ thuật số

FPT, K+ là hai kênh bóng đá kỹ thuật số tính phí lớn và chất lượng hàng đầu Việt Nam. Việc hợp tác giữa FPT, K+ với Xôi Lạc TV trực tiếp bóng đá hôm nay sẽ hỗ trợ người xem tiếp cận được những trận đấu bóng đá quốc tế chất lượng nhất, đồng thời giảm thiểu chi phí cho họ.

Việc làm này cũng mang tính đảm bảo sự ổn định trong suốt quá trình diễn ra các trận đấu vì với những sự kiện bóng đá quốc tế lớn thì sự tối giản mọi chi tiết là điều nên làm để tối ưu hóa trải nghiệm người hâm mộ.

Link xem bóng đá trực tiếp từ các nhà đài quốc tế

Không chỉ hợp tác với xem bóng đá trực tuyến K+ và FPT, Xôi Lạc TV trực tiếp bóng đá hôm nay còn ngỏ lời bắt tay với không ít những nhà đài quốc tế và các đài truyền hình quốc gia của nhiều nước trên thế giới (Bein Sports, Fox Sports, và nhiều kênh khác).

Khi xem bóng đá quốc tế trực tuyến trên Xoilac TV đôi khi bạn sẽ bắt gặp những đường link liên kết. Đây chính là kết quả của những buổi làm việc khẩn trương và nghiêm túc giữa xem bong da Xoi Lac và đơn vị nhà đài quốc tế khác vì một số giải đấu chúng tôi chưa thể mua bản quyền.

Qua các nhà đài và những kênh truyền hình quốc gia, khán giả của Xoilac TV sẽ được tiếp cận với đa dạng các giải đấu tầm cỡ thế giới như: Premier League, La Liga, Serie A, Champions League,... Dù bạn là fan hâm mộ chân chính của bất kỳ một đội bóng, câu lạc bộ hay giải đấu nào thì chúng tôi cũng luôn có đủ những thước phim tuyệt vời nhất để các bạn tham gia cổ vũ mà không sợ rào cản về mặt địa lý, chi phí hay ngôn ngữ,..

Cách kênh mạng xã hội nổi tiếng của trang web Xoilac TV

Ngoài trang web chính thức thì Xôi Lạc TV trực tiếp bóng đá hôm nay còn hoạt động rất nhiệt tình trên các kênh mạng xã hội khác như: Facebook, Tiktok, Youtube,... Mỗi nền tảng đều có sự tham gia của hàng triệu người hâm mộ. Mỗi bài đăng đều nhận về bão like, hàng triệu comment, tương tác và chia sẻ cùng hàng tỷ lượt xem.

Những nền tảng mạng xã hội như Facebook, Tiktok hay Youtube có thể coi là một cộng đồng yêu bóng đá thu nhỏ thuộc về anh em Xoilac TV. Mọi người cùng chung tay xây dựng, phát triển và tiến bộ một cách văn minh, lịch sự.

Fanpage Facebook với hơn 15,000 lượt follow

Trang fanpage (Facebook) Xoilac TV đang thu hút hàng triệu lượt tương tác

Fanpage Xoilac TV trên Facebook là một group có nhiều lượt tìm kiếm và hoạt động mạnh nhất trong 3 kênh. Mỗi tháng chúng tôi ước tính tổng số lượt search khoảng 50,000 lượt và số lượng người tham gia group tăng tự nhiên trung bình 1,000 người.

Nội dung trên fanpage Xôi Lạc TV trực tiếp bóng đá hôm nay thường là những bài đăng nhắc nhở về xem lịch bóng đá hôm nay và các trận đấu sắp tới và chia sẻ một số bài phân tích, nhận định kết quả trước trận đấu của chuyên gia và bài thảo luận các vấn đề tranh cãi trong bóng đá (ví dụ: bàn thắng đẹp, phong độ cầu thủ, chiến thuật hay, danh hiệu mùa giải,..)

Tiktok với hơn 1 nghìn lượt theo dõi

Kênh Tik Tok Xoi Lac hơn 1 nghìn follower

Tiktok là một kênh mạng xã hội mới nổi tại thị trường Việt Nam nhưng có tốc độ phát triển rất nhanh. Kênh Tik Tok Xôi Lạc TV trực tiếp bóng đá hôm nay chia sẻ phần lớn là đoạn cắt hay từ những trận đấu mới và các trận đấu kinh điển như bàn thắng đẹp, khoảnh khắc ăn mừng, video hài hước,..

Lượt tiếp cận mỗi video đạt trung bình từ 50,000 đến hơn 100,000 lượt xem và hàng nghìn tym từ phía các khán giả.

Ngoài những đoạn cắt hay, đôi khi kênh tik tok Xôi Lạc TV trực tiếp bóng đá hôm nay còn chia sẻ khoảnh khắc đá bóng trên sân cỏ trong sự nghiệp của những ngôi sao bóng đá để tôn vinh những huyền thoại làng túc cầu.

Youtube

Kênh youtube chuyện cầu thủ rất đặc biệt phục vụ Xoiac fan

Kênh Youtube là nền tảng ít nổi tiếng và phát triển không mạnh mẽ bằng hai kênh mạng xã hội trên nhưng đổi lại, Youtube rất dễ thao tác, đặc biệt là phù hợp với người trung, lớn tuổi. Khán giả chỉ cần bấm chọn theo dõi kênh Youtube của Xoilac TV để nhận được tất cả các thông báo từ chúng tôi.

Hướng đi của kênh Youtube mà chúng tôi hướng đến là những buổi trò chuyện, tâm sự và phỏng vấn các cầu thủ ngoài sân thi đấu. Xoilac TV mong muốn đem tới người hâm mộ những tâm sự thú vị, những chia sẻ thật lòng và một góc nhìn khác của các ngôi sao bóng đá trong cuộc sống đời thường khi rời xa chiếc áo đấu.

Cách truy cập và theo dõi bóng đá trực tiếp tại Xôi Lạc TV

Bật mí 4 bước truy cập và theo dõi hoạt động của nền tảng cực nhanh

Để truy cập và theo dõi trang web Xôi Lạc TV trực tiếp bóng đá hôm nay khán giả thực hiện theo các bước sau đây:

-

Bước 1: Mở một trình duyệt web bất kỳ trên thiết bị di động như Google, Chrome, Cốc Cốc, Safari.

-

Bước 2: Tại thanh tìm kiếm, bạn gõ các từ khóa như “Xoilac TV”, “Xoilac trực tiếp bóng đá”, “Xoilac6 TV”,.. sau đó ấn Enter.

-

Bước 3: Sau khi trình duyệt đưa ra kết quả tìm kiếm, bạn hãy click vào web Xoilac TV.

-

Bước 4: Ở trang chủ của nền tảng, bạn sẽ thấy biểu tượng hình chuông nằm phía bên trên cùng thường là góc bên phải. Để theo dõi Xôi Lạc TV trực tiếp bóng đá hôm nay, bạn hãy ấn vào biểu tượng đó. Ngay lập tức, dòng chữ đã theo dõi sẽ hiện lên.

Sau khi bật theo dõi trang web Xoilac 79 TV, người hâm mộ sẽ liên tục nhận được tất cả các thông báo hoạt động của nền tảng, từ trận đấu đang diễn ra đến trận đấu sắp phát sóng và tin tức mới cập nhật,.. Bạn sẽ không sợ bỏ lỡ bất kỳ một sự kiện quan trọng nào của Xoilac TV.

Đối với các kênh mạng xã hội như fanpage (Facebook), Tik tok và Youtube để theo dõi bạn chỉ cần truy cập vào trang chủ của Xoilac TV và click vào dòng chữ theo dõi nho nhỏ màu đỏ gần avatar (đối với Facebook và Youtube) hoặc nhấp chuột vào dấu cộng đỏ gần avatar (đối với Tik tok).

3 cách khắc phục tình trạng lag, giật khi xem bóng đá trực tuyến Xôilac TV

Cách khắc phục tình trạng lag, giật khi xem bóng đá trực tuyến Xoilac TV

Ở phần bài phía trên, Xôi Lạc TV trực tiếp bóng đá hôm nay đã cam kết khán giả xem phát sóng trực tuyến bóng đá mượt mà, ổn định, tốc độ xé gió nhưng một số khán giả vẫn gặp phải tình trạng giật, lag, đơ khi xem thì nguyên nhân là do đâu, cách khắc phục phải như thế nào?

Kiểm tra kết nối Internet của thiết bị

Việc đầu tiên bạn cần làm là kiểm tra đường truyền kết nối Internet. Một trải nghiệm thưởng thức các trận đấu bóng đá mãn nhãn, mượt mà như Sunsilk thì nhất định không thể thiếu sự ổn định của đường truyền và tốc độ truyền. Hãy chắc chắn rằng thiết bị thông minh bạn đang dùng được kết nối với đường truyền Internet đạt mức ổn định trên 2Mbps.

Đường truyền kết nối Internet phổ biến nhất hiện nay là Wifi. Tuy nhiên Wifi có một điểm yếu là tốc độ truyền sẽ bị chậm ngay khi quá nhiều thiết bị bắt mạng. Nếu mạng bị chậm, bạn hãy thử vào phần cài đặt và kích những thiết bị lạ đang kết nối ngầm với mạng.

Nếu bạn sử dụng gói mạng 3G, 4G, 6G từ các nhà mạng như Viettel, Vinaphone hay Mobi,... thì Xôi Lạc TV trực tiếp bóng đá hôm nay khuyến khích khán giả hãy ưu tiên chọn những gói cước tốc độ cao.

Hành động kiểm tra kết nối Internet tuy đơn giản nhưng rất quan trọng đối với việc truyền tải video trực tiếp, vì chất lượng hình ảnh và âm thanh trận đấu qua màn ảnh nhỏ đều phụ thuộc hết vào tốc độ internet.

Tắt các ứng dụng đang chạy song song Xoilac TV

Trước và trong quá trình xem đá bóng Xôi Lạc TV trực tiếp bóng đá hôm nay phát sóng trực tuyến trận đấu bóng đá, bạn nhớ thao tác kiểm tra lần lượt các trình duyệt trên thiết bị thông minh để đảm bảo rằng không có ứng dụng nào đang chạy ngầm mà bạn không biết.

Những ứng dụng chạy ngầm này vừa tiêu tốn pin vừa giành tài nguyên mạng với trang web xem bong da truc tiep Xoi Lac TV. Đôi khi một số ứng dụng không cần thiết còn liên tục gửi thông báo làm phiền làm gián đoạn trận đấu bóng đá, gây xao nhãng và giảm hiệu suất, cảm xúc của người hâm mộ.

Nâng cấp trình duyệt web phiên bản mới nhất

Thông thường những trình duyệt web như Chrome, Cốc Cốc, Safari, Google đều có tính năng tự nâng cấp lên phiên bản mới nhất mà không cần người dùng thiết bị yêu cầu. Tuy nhiên, có đôi khi vì vô tình hoặc bạn cố ý tắt tính năng tự động cập nhật nhưng không hề nhớ mà trình duyệt web cứ mãi ở một phiên bản cũ.

Phiên bản cũ sẽ gây ra một số bất tiện cho người dùng khi sử dụng dịch vụ như load chậm, kết quả tìm kiếm không được đầy đủ,... Tuy nhiên người dùng thường chỉ cảm nhận được sự bất tiện này khi truy cập vào những nền tảng yêu cầu tốc độ load nhanh như phát sóng trực tiếp như Xoilac trực tiếp bóng đá hôm nay.

Hãy thường xuyên vào ứng dụng Appstore đối với các dòng sản phẩm của nhà táo (Apple) hoặc vào ứng dụng Google Store đối với các dòng sản phẩm còn lại ( Samsung, V Smart, Xiaomi,..) để kiểm tra xem có phiên bản nào mới nhất mà bạn chưa cập nhật hay không.

Việc cập nhật phiên bản mới nhất của trình duyệt web sẽ mang lại một số lợi ích ngay lập tức như sau: tăng tốc độ xử lý, cập nhật bài viết mới nhất từ các trang web trên trình duyệt, khắc phục trực tiếp các sự cố về video và trò chơi,...

Top 5 đánh giá tích cực của người hâm mộ dành cho Xoilac TV

Trang web Xôi Lạc TV trực tiếp bóng đá hôm nay đã có thâm niên 3 năm hoạt động và phát triển trong lĩnh vực phát sóng trực tuyến bóng đá. Mỗi ngày trong hơn 1000 ngày đêm nỗ lực và phấn đấu hết mình, chúng tôi luôn nhận về hàng trăm bình luận về các dịch vụ của nền tảng, khen có, chê có.

Nhưng dù là khen hay chê thì Xoilac TV vẫn luôn đón nhận và trân trọng góp ý từ phía khán giả, qua đó suy ngẫm để điều chỉnh phát triển theo hướng tốt hơn.

Chúng tôi đã tổng hợp 5 đánh giá tích cực và ý nghĩa nhất của người hâm mộ dành cho nền tảng dưới đây.

“Tôi đã từng trải nghiệm hơn 35 cái trang web phát sóng trực tuyến thể thao Việt Nam trước khi đến với Xôi Lạc TV trực tiếp bóng đá hôm nay. Trải nghiệm thực sự rất khác biệt và có thể nói tuyệt vời nhất trong số đó. Nền tảng cho tôi biết đến thế nào là không gian bóng đá không giới hạn thực thụ trong lời quảng cáo của những trang web khác. Mỗi ngày tôi dành đến hơn 5 tiếng đồng hồ để xem bóng đá giải trí. Các giải đấu của các bạn rất đa dạng từ trong nước đến quốc tế.”

“Trước khi xem bóng đá trực tuyến Xoilac, trên mạng đều phải xem chế độ thu nhỏ vì những nền tảng đó đều lấy link lậu nên làm vậy để không bị sập do nhà đài đánh bản quyền. Tôi lớn tuổi, mắt không còn tốt lại dùng điện thoại nên rất khó nhìn. Diễn biến trận đấu, đặc biệt là trận đấu quốc tế thường là không nhìn thấy rõ gì, chỉ xem mờ mờ và nghe bình luận viên nói thôi. Trang web xem bong da Xoi Lac 7 TV xem được Full HD tôi rất phấn khởi.”

“Các trận đấu trang web Xôi Lạc TV trực tiếp bóng đá hôm nay phát sóng đều sở hữu chất lượng rất đồng đều. Tôi theo dõi phần lớn là những giải đấu thế giới của Châu Âu như xem trực tiếp bóng đá ngoại hạng anh, cúp C1, Series A, World Cup,... nhưng một số trận đấu trong nước trong khuôn khổ V League thì tôi vẫn xem. Rất bất ngờ là 10 trận đấu thì chất lượng như 1, hình ảnh rõ nét, âm thanh trận đấu chân thực, sống động và sắc nét từ phía sân đấu lẫn tiếng bình luận của bình luận viên”

“Tôi chưa theo dõi qua quá nhiều trận đấu trực tuyến của trang web Xôi Lạc TV trực tiếp bóng đá hôm nay nên không đánh giá về chất lượng phát sóng bởi đường xa mới biết ngựa hay. Nhưng phải nói là giao diện của nền tảng rất đáng khen. Tôi thuộc thế hệ 8X, tiếp cận hay thao tác công nghệ tương đối khó và chậm nhưng trang web này tương đối tối giản, mọi tính năng đều hiển thị rất rõ ràng.”

“Tôi thực sự tâm đắc với chuyên mục tin tức của trang web. Ngày trước khi chưa biết đến Xôi Lạc TV trực tiếp bóng đá hôm nay, mỗi ngày tôi phải mất nhiều thời gian để đọc báo tin tức, xem bản tin thể thao rồi lướt web,.. Bây giờ chỉ cần mở một nền tảng Xoilac TV thôi là cập nhật đầy đủ thông tin về thế giới bóng đá từ trong sân đến ngoài sân cỏ. Nguồn tin tương đối chất lượng, thông tin viết dưới dạng tóm gọn, đủ ý nhưng súc tích nên tôi tiết kiệm được kha khá thời gian.”

Tổng số lượt truy cập vào Xôi Lạc TV trực tiếp bóng đá hôm nay năm 2023

Chỉ tính riêng trang web Xôi Lạc TV trực tiếp bóng đá hôm nay thì chúng tôi đã thu về khoảng 20 triệu lượt truy cập trong 10 tháng đầu năm 2023. Đây thực sự là một con số đáng kinh ngạc trong phát sóng bóng đá trực tuyến. Điều này vừa thể hiện sự tin tưởng của khán giả vào trang web vừa thể hiện sự thỏa mãn, hài lòng vào chất lượng dịch vụ xem bong da Xoilac TV.

Nhìn vào bảng tăng trưởng, chúng tôi rất hạnh phúc vì đã làm tròn trách nhiệm phục vụ người hâm mộ bằng tất cả tấm lòng, đồng thời cũng rất tự hào khi là nền tảng xem truc tiep bong da hàng đầu Việt Nam, là lựa chọn số 1 trong lòng hàng triệu khán giả.

Một số thắc mắc của người xem khi theo dõi Xoilac TV

Dưới đây, Xôi Lạc TV trực tiếp bóng đá hôm nay đã tổng hợp và trả lời một số thắc mắc thường gặp ở những người hâm mộ mới đến với nền tảng.

Trong quá trình xem bóng đá trực tuyến được nền tảng Xôi Lạc TV trực tiếp bóng đá hôm nay, nếu khán giả có bất kỳ thắc mắc nào hãy chủ động liên hệ với tổng đài chăm sóc khách hàng của Xoilac TV theo một trong ba phương thức đã đề cập trong phần nội dung bên trên.

Có thể theo dõi bóng đá Xoilac TV trên những thiết bị nào?

Xoilac 7 TV không giới hạn thiết bị truy cập

Phiên bản của trang web Xôi Lạc TV trực tiếp bóng đá hôm nay không hạn chế với bất kỳ một thiết bị thông minh nào. Khán giả hoàn toàn có quyền lựa chọn điện thoại thông minh, máy tính bảng, laptop thậm chí là Tivi miễn sao phù hợp với nhu cầu và mục đích sử dụng của bạn.

Giao diện của nền tảng Xoilac TV hoàn toàn thống nhất ở mọi trình duyệt web. Vì vậy, khán giả hãy cứ chọn thiết bị bạn quen dùng nhất, chọn một tình duyệt web bạn yêu thích nhất và tận hưởng tất cả những dịch vụ trên nền tảng.

Lưu ý, chúng tôi khuyến nghị bạn không chọn sử dụng thiết bị thông minh đời cũ vì tốc độ load chậm, không thể nâng cấp trình duyệt và bắt wifi yếu có thể gây ảnh hưởng tới chất lượng trải nghiệm dịch vụ trên trang web xem bóng đá trực tiếp xôi lạc.

Trang web Xoilac TV có bắt buộc đăng ký tài khoản cá nhân hay không?

Xôi Lạc TV xem bóng đá trực tiếp 90phut xin được giải đáp thắc mắc này như sau:

Chúng tôi không yêu cầu hay bắt buộc bất kỳ một cá nhân người hâm mộ nào đăng ký tài khoản khi truy cập và sử dụng các dịch vụ thuộc phạm vi trang web. Xem bóng đá trực tiếp Xôi Lạc 1 TV luôn đề cao sự riêng tư và tính bảo mật dữ liệu cá nhân khán giả. Vậy nên chúng tôi trao quyền quyết định đăng ký tài khoản có hay là không hoàn toàn vào trong tay người dùng.

Và tất nhiên dù bạn lựa chọn có hay là không thì chúng tôi vẫn sẵn lòng phục vụ bạn tận tâm bằng cả tấm lòng, không hạn chế bất kỳ một dịch vụ nào.

Xem bóng đá trực tuyến Xoilac có đang vi phạm luật bản quyền giải đấu hay không?

Đối với vấn đề bản quyền thì như chúng tôi đã đề cập nhiều lần phía nội dung bên trên, xem truyền hình trực tiếp bóng đá hôm nay Xoilac TV đã mua bản quyền tất cả các giải đấu phát sóng trực tuyến trên trang web.

Đối với những giải đấu quốc tế chúng tôi chưa thể hoàn thành thương lượng về hợp đồng bản quyền, thì Xoilac TV đã lấy link liên kết trực tiếp từ phía các nhà đài và kênh truyền hình lớn đang hợp tác.

Vì vậy, chúng tôi đang hoạt động hoàn toàn hợp pháp và người xem bóng đá Xoilac TV không hề vi phạm luật bản quyền giải đấu.

Xem bóng đá trực tuyến tại Xoilac TV có tốn phí nền tảng hay không?

Trang web Xôi Lạc TV trực tiếp bóng đá hôm nay khẳng định chúng tôi không thu bất kỳ một loại phụ phí nào kể cả phí nền tảng đối với khán giả Việt. Xoilac TV từ 3 năm trước khi mới thành lập đã luôn tuân thủ định hướng - kim chỉ nam của trang web chính là trở thành cây cầu kết nối anh em đam mê trái bóng tròn với thế giới bóng đá rộng lớn.

Chúng tôi hy vọng rằng bỏ qua rào cản chi phí thì sẽ có thêm thật nhiều hàng triệu khán giả đến với nền tảng đều là vì đam mê, vì nhiệt huyết tuổi trẻ.

Tổng kết

Xôi Lạc TV trực tiếp bóng đá hôm nay thực sự xứng đáng là trang web xem bong đá trực tiếp top 1 tại thị trường Việt Nam. Chúng ta cùng hy vọng rằng trong một tương lai không xa nền tảng sẽ vươn tầm quốc tế, sánh ngang với những trang web hàng đầu thế giới và đưa bóng đá trực tuyến Việt Nam ra bạn bè các nước.